Di tendenza

Come riconoscere se lo smartphone Android ha un malware

Navigare online e scaricare applicazioni di terze parti espone gli smartphone al rischio di essere infettati da virus e da malware, i quali possono...

YouTube intensifica la lotta contro gli ad blocker

YouTube ha dato la caccia alle applicazioni di terze parti che consentono agli utenti di guardare i suoi video senza i fastidiosi annunci pubblicitari....

Più popolari

I più letti di questo mese

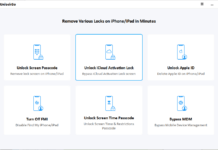

Sbloccare iPhone se dimentichi il codice di accesso? 3 metodi per risolvere il problema

Sei bloccato fuori dal tuo iPhone e stai cercando modi su come bypassare il codice di accesso su un iPhone? Resta sintonizzato con noi per conoscere i tre metodi efficaci e i loro passaggi.

Apple Vision Pro: attesa prolungata per il successore

iLounge riporta che, secondo le ultime anticipazioni di Mark Gurman di Bloomberg, il successore dell'attuale Vision Pro di Apple non arriverà prima di un anno. Nel suo "Power On" newsletter, Gurman prevede che la seconda generazione del Vision Pro potrebbe essere lanciata non prima di 18 mesi, ovvero intorno ad agosto 2025. Apple sembra voler raccogliere feedback...

I 5 Migliori programmi per convertire MKV in AVI

Se hai dei file video in formato MKV e vuoi riprodurli su dispositivi che non lo supportano, come lettori DVD, console di gioco o TV, allora avrai bisogno di un software che ti permetta di trasformarli in un formato più compatibile, come l'AVI. In questo articolo, ti mostreremo quali programmi sono i più efficaci, veloci e facili...

[Link] Apple Vision Pro contro Meta Quest 3: quale scegliere?

iMore esamina il confronto tra il nuovissimo Apple Vision Pro e il Meta Quest 3, offrendo una guida su quale dispositivo di realtà virtuale potrebbe essere la scelta migliore per gli utenti.

Caratteristiche e Specifiche

Mentre il Vision Pro di Apple è definito come "Spatial Computing", permettendo interazioni con contenuti e persone nell'ambiente circostante, il Meta Quest 3 è...

La nostra prova: Portachiavi AirTag Mujjo Canopy in pelle

Mujjo Canopy rappresenta il primo portachiavi AirTag creato dal marchio olandese Mujjo. Realizzato in vera pelle e disponibile in tre colori neutri, questo portachiavi AirTag si distingue dagli altri. Lo abbiamo provato con in versione marrone chiaro fornita dall'azienda.

Sul mercato sono già presenti numerosi portachiavi AirTag da attaccare a borse o mazzi di chiavi. Tuttavia, Mujjo lancia...

TUTTI GLI ARTICOLI E LE RECENSIONI DEL BLOG

Ultimi articoli

Come riconoscere se lo smartphone Android ha un malware

Navigare online e scaricare applicazioni di terze parti espone gli smartphone al rischio di essere infettati da virus e da malware, i quali possono...

YouTube intensifica la lotta contro gli ad blocker

YouTube ha dato la caccia alle applicazioni di terze parti che consentono agli utenti di guardare i suoi video senza i fastidiosi annunci pubblicitari....

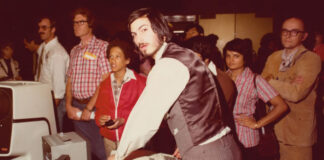

Tech Expo 20-21 Aprile 2024: 4 manifestazioni, un solo biglietto di ingresso

Radioamatore Tech Expo 2024: 4 manifestazioni in contemporanea, un solo biglietto di ingresso. Cresce Alto Adriatico Motori d’Epoca.

Ritorna alla Fiera di Pordenone la tradizionale...

![[Link] AyaNeo Retro Mini PC AM01: un PC compatto in veste retro Macintosh](https://www.italiamac.it/wp-content/uploads/2023/12/AYANEO-Retro-Mini-PC-SIMIL-MACINTOSH-218x150.jpg)

![Storia Commodore Amiga e retrocomputing [Video FvgTech] Mac.it, notizie Mac di giornata by Italiamac 16](https://www.italiamac.it/wp-content/uploads/2024/02/199-Ferilli-100x70.jpg)

![[Link] AyaNeo Retro Mini PC AM01: un PC compatto in veste retro Macintosh Mac.it, notizie Mac di giornata by Italiamac 22](https://www.italiamac.it/wp-content/uploads/2023/12/AYANEO-Retro-Mini-PC-SIMIL-MACINTOSH-100x70.jpg)

![[Link] Apple Vision Pro contro Meta Quest 3: quale scegliere? Mac.it, notizie Mac di giornata by Italiamac 37](https://www.italiamac.it/wp-content/uploads/2024/01/meta-vision.jpg-218x150.webp)

![Revolution! Apple presenta Vision Pro, headset per la mixed-reality [WWDC]](https://www.italiamac.it/wp-content/uploads/2023/06/Apple-Vision-Pro-realta-mista-virtuale-324x160.jpg)

![Storia Commodore Amiga e retrocomputing [Video FvgTech]](https://www.italiamac.it/wp-content/uploads/2024/02/199-Ferilli-324x160.jpg)